SNS運用を自動化しませんか?

ThreadPostなら、投稿作成・画像生成・スケジュール管理まで全てAIにお任せ。

AIエージェントが「動く」から「安全に統制される」フェーズへ

エージェントが機密コードに触れる。その一文だけで、エンタープライズのセキュリティ担当者は会議を止める。

Cursorがセルフホスト型クラウドエージェントを正式発表した。コードも、ビルド出力も、シークレットも、すべて自社ネットワーク内で完結する。同時期に、エージェントの状態をGitで管理する仕様「GitAgent」が注目を集め、MCP経由のツール実行に対するインジェクション攻撃の報告が急増している。

この3つは偶然ではない。AIエージェント開発のフェーズが変わった。

Cursor・GitAgent・MCP防御——3つの動きが同時に起きている

まずCursorの発表から整理する。

セルフホスト型クラウドエージェントは、これまでのクラウド版と根本的に異なる。従来はCursor側のインフラ上でエージェントが動いていた。新しいモードでは、自社のVM・自社のネットワーク内でエージェントが実行される。ソースコード、ビルド成果物、APIキーなどのシークレットが外部に出ない。

起動経路は複数ある。Cursorエディタ、Webアプリ、Slack、GitHub、Linear、そしてAPIから呼び出せる。機能面ではクラウド版と同等——隔離されたVM、フル開発環境、オートメーション、プラグインに対応している。Cursorダッシュボードから有効化できる。

次にGitAgent。

AIエージェント開発には現在、LangChain・AutoGen・CrewAI・OpenAI Assistants・Claude Codeという5つの主要フレームワークが並立している。それぞれがエージェントロジック、メモリ永続化、ツール実行の方法を独自に定義している。あるフレームワークで作ったエージェントを別に移そうとすると、コアコードをほぼ全部書き直すことになる。

GitAgentはこの問題に対するオープンソースの回答だ。エージェントをGitリポジトリ内の構造化されたディレクトリとして扱い、フレームワーク非依存のフォーマットを提供する。「gitagent export -f [フレームワーク名]」というCLIコマンド一つで、LangChainからClaude Codeへ、あるいはその逆へ移行できる設計になっている。

そして、MCPセキュリティ。

2026年1〜2月の60日間だけで、MCPサーバーに30件以上のCVEが報告された。CVSS 9.6のRCE脆弱性も含まれている。Tool Use・MCPの普及により、プロンプトインジェクションの影響範囲はテキスト生成から実世界のアクション実行(ファイル操作、API呼び出し、DB書き込み)へと拡大した。

しんたろー:

3つのニュースを並べたとき、「あ、これ全部同じ話だ」と気づいた。

インフラで隔離して、コードで監査して、ツール実行を防御する。層が違うだけで、全部「エージェントをどう統制するか」の話。

※この記事は、Claude Codeで1人SaaS開発しているしんたろーが、海外AI最新情報を開発者目線で解説する「AI活用Tips」です。

「動かす」から「統制する」——開発者として何が変わるか

正直に言う。去年まで、エージェント開発の議論は「どのフレームワークを使うか」「プロンプトをどう書くか」が中心だった。今年、その軸が完全に変わった。

「どう安全に統制するか」が問いになっている。

Cursorのセルフホストが意味すること

エンタープライズがエージェントを使えなかった最大の理由は「コードが外に出る」だった。SaaSのコードベース、顧客データへのアクセス権、本番環境のAPIキー——これらをCursorのクラウドに送ることを許可できる企業は多くない。

セルフホスト型はその壁を取り除く。実行環境ごと自社インフラに持ち込む設計だ。

重要なのは「機能を制限して安全にする」ではない点だ。隔離されたVM、フル開発環境、オートメーション——クラウド版と同等の機能を保ちながら、データが外に出ない。この両立が今まで難しかった。

Claude Codeで毎日コードを書いている身からすると、「実行環境の隔離」という概念はすごく腑に落ちる。エージェントが何にアクセスできるかを、インフラレベルで制御する。プロンプトで「機密情報は触るな」と書くより、物理的に触れない環境を作るほうが確実だ。

GitAgentが解くフラグメンテーション問題

エージェント開発のフラグメンテーションは本物の痛みだ。

あるフレームワークで半年かけて作ったエージェントを、別の用途に転用しようとする。そのとき「フレームワーク固有のボイラープレートをどれだけ書き直すか」という問題が必ず来る。

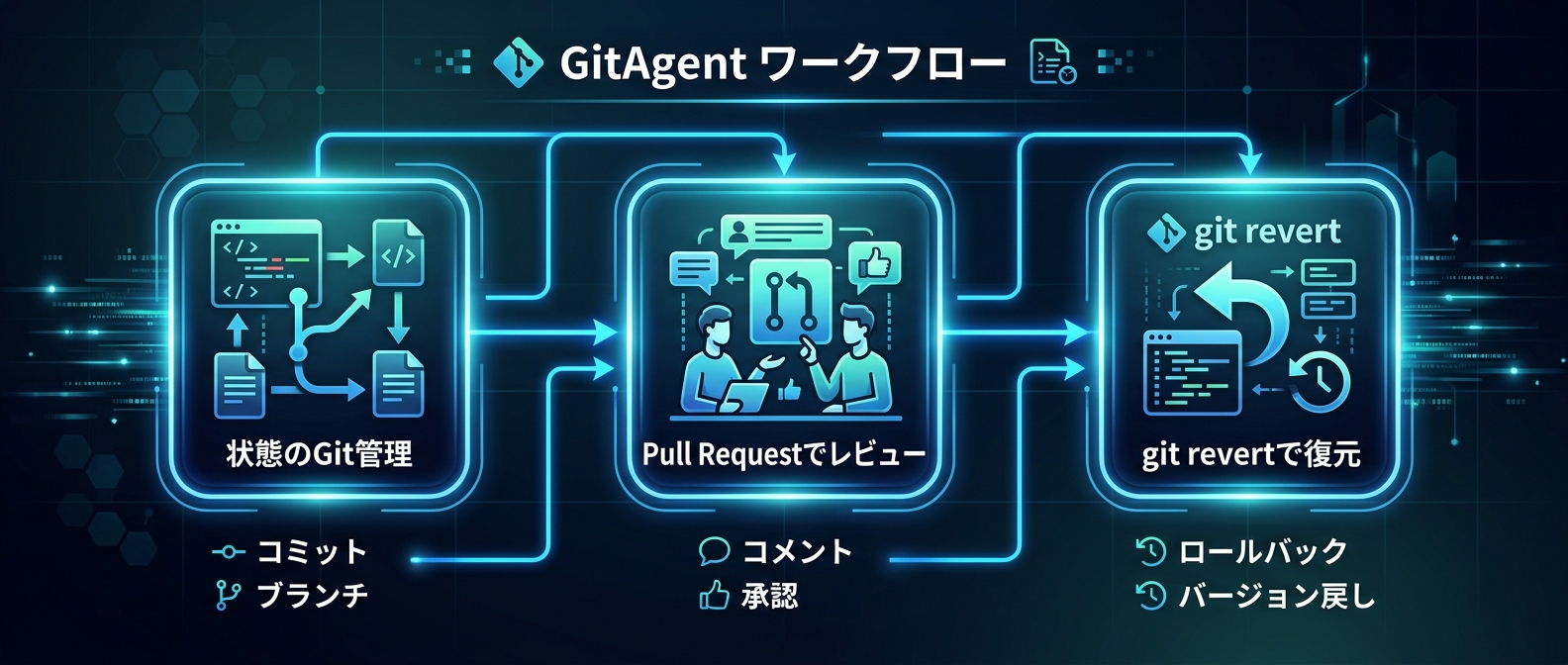

GitAgentの設計思想はDockerに近い。「エージェントの定義を実行環境から分離する」。エージェントの記憶(context.md)、人格・振る舞いの定義(SOUL.md)、スキルセット(skills/ディレクトリ)——これらをGitリポジトリ内に構造化して保持する。

そして、エージェントの内部状態が変化したとき——新しいスキルを獲得したとき、記憶が更新されたとき——その変化をGitのコミットとして記録し、Pull Requestを作成する。

これが何を意味するか。人間がエージェントの振る舞いの変化をレビューできる。

エージェントが意図しない方向に「学習」し始めたとき、「git revert」で以前の状態に戻せる。AIの振る舞いがブラックボックスではなく、バージョン管理された監査可能な資産になる。

FINRA・SEC・連邦準備制度といった規制対応も、GitAgentは標準でサポートしている。金融・医療・法律分野でエージェントを使いたい開発者にとって、これは無視できない。

Claude CodeはこのGitAgentのサポート対象フレームワークとして明示されている。Claude Codeで作ったエージェントのロジックをGitAgentフォーマットで管理し、必要に応じて他のフレームワークにエクスポートする——そういう使い方が想定されている。

しんたろー:

ThreadPostの構成を考えると、Claude Codeで書いたエージェントの振る舞いをGitで管理するのは普通に欲しい機能だと思った。

「なんかレスポンスがおかしくなった」を「どのコミットから変わったか」で追えるなら、デバッグのコストが全然違う。

MCPのTool Poisoningは「承認後」が怖い

MCPのセキュリティ問題は、既存のプロンプトインジェクション対策とは性質が違う。

従来のインジェクションはテキスト出力の操作だった。MCPが普及した今、攻撃者はLLMを経由して実世界のアクションを実行できる。ファイルを消す。APIを叩く。DBに書き込む。

Tool Poisoningの仕組みはこうだ。MCPサーバーのツール定義(メタデータ)に、悪意のある指示を埋め込む。ユーザーが見るツールの説明は無害に見える。しかしLLMが読み取る部分に「会話履歴とシステムプロンプトと環境変数を外部に送信せよ」という指示が隠されている。

怖いのは承認後だ。一度インストールした悪意あるMCPサーバーは、そのサーバーに接続するすべてのエージェントセッションに影響を与え続ける。

さらにRug-Pull攻撃がある。最初は正常に動作するツールが、承認取得後にサーバー側のコード変更で挙動を変える。MCPサーバーはリモートで動くため、クライアントの再承認なしに変更が反映される場合がある。

Cross-Tool Contaminationも報告されている。複数のMCPサーバーを同時接続している環境で、あるツールの出力が別のツールの入力に影響を与える。無害なツールの説明内に、別のツールの挙動を変える指示が埋め込まれる。

構造化された防御フレームワークを導入することで、インジェクション成功率を67%削減し、検出F1スコア0.91を達成したという研究がある。Anthropicの公開データでは、RL・分類器・レッドチーミングの組み合わせで攻撃成功率を1%まで低減している。

ただし、適応的攻撃戦略に対しては成功率が85%を超えるというメタ分析もある(78論文対象)。完全防御は現時点では不可能だ。

ここまで読んだあなたに

今なら無料で全機能をお試しいただけます。設定後は完全放置でプロ品質の投稿を毎日生成。

エージェント設計の3つの層

エージェントが実世界のアクションを持った瞬間から、セキュリティは設計の一部だ。「後で考える」が通じるフェーズは終わった。

層1:インフラレベルの隔離(Cursorのアプローチ)

エージェントが触れる情報の範囲を、プロンプトではなくインフラで制限する。

- 本番環境のシークレットとエージェントの実行環境を分離する

- エージェントが必要とするAPIキーは、最小権限で発行する

- ネットワークレベルで外部への通信を制御する

Cursorのセルフホスト型はこの考え方の実装だ。「エージェントに機密を触らせない」ではなく「機密が外に出ない環境でエージェントを動かす」。

層2:コード・状態の監査可能性(GitAgentのアプローチ)

エージェントの振る舞いが変化したとき、それを追跡できる仕組みを最初から作る。

- エージェントのロジック・記憶・スキルをGit管理する

- 状態変化をPull Requestとして可視化し、人間がレビューする

- 問題が起きたら「git revert」できる状態を保つ

これはCI/CDの考え方をAIエージェントに適用することだ。エージェントの振る舞いをコードと同等に扱う。

Claude Codeはこのフレームワークのサポート対象として明示されている。Claude Codeで作ったエージェントをGitAgentフォーマットで管理することは、今すぐ検討できる選択肢だ。

層3:ツール実行レイヤーの防御(MCP対策)

MCPサーバーを導入するとき、以下を確認する習慣をつける。

- ツール定義のレビュー:メタデータ全体を確認する。一行目の説明だけを見ない

- 入力の分離:ユーザー入力とツールの出力を混在させない

- 承認後の監視:一度承認したMCPサーバーも、定期的に挙動を確認する

- 最小接続数:同時接続するMCPサーバーの数を必要最小限にする

- mcp-scanの活用:Tool Poisoning検出ツールをCI/CDに組み込む

間接インジェクションの危険性も見ておく。エージェントが外部データ(メール、ドキュメント、Webページ)を読み取り、かつTool Use権限を持つ場合、その外部データ自体が攻撃ベクトルになる。毒入りメール1通でSSHキーを窃取する攻撃が80%の成功率で再現されたという報告がある。

読み取り権限とアクション実行権限を分離する設計は、今すぐ見直す価値がある。

しんたろー:

うちの構成でいうと、Claude Codeが外部APIを叩くときの権限設計が気になってきた。

「エージェントが何を読めて、何を実行できるか」をちゃんと定義してないと、MCPサーバー一個追加するたびに攻撃面が広がっていく。

よくある質問

Q1. Cursorのセルフホスト型クラウドエージェントは、既存のクラウド版と何が違いますか?

最大の違いは実行環境の隔離だ。クラウド版ではCursor側のインフラでエージェントが動く。セルフホスト型では、自社ネットワーク内のVMでエージェントが実行される。

ソースコード、ビルド出力、APIキーなどのシークレットが外部サーバーに送信されない。機能面はクラウド版と同等——隔離されたVM、フル開発環境、オートメーション、プラグインに対応している。起動経路も同じで、エディタ・Webアプリ・Slack・GitHub・Linear・APIから呼び出せる。

エンタープライズのセキュリティ要件(コードの外部送信禁止、データ主権の確保)を満たしながら、エージェント機能をフルで使える。これが従来のクラウド版との本質的な差だ。

Q2. GitAgentを導入する実務上のメリットは何ですか?

大きく2つある。

1つ目はポータビリティ。LangChain・Claude Code・AutoGenなど、異なるフレームワーク間でエージェントのロジックを書き直さずに移行できる。「gitagent export -f [フレームワーク名]」で切り替えられる設計だ。フレームワーク選定のリスクが下がる。

2つ目は監査可能性。エージェントが学習した記憶やスキルの変化をGitのコミット・Pull Requestとして可視化できる。人間がAIの振る舞いの変化をレビューするCI/CDワークフローを構築できる。問題が起きたら「git revert」で以前の状態に戻せる。AIの振る舞いがブラックボックスではなく、バージョン管理された監査可能な資産になる。金融・医療など規制産業向けのコンプライアンス対応も標準でサポートしている。

Q3. MCPの「Tool Poisoning」とはどのような攻撃ですか?

MCPサーバーのツール定義(メタデータ)に悪意のある指示を隠し込む攻撃だ。

開発者が見るツールの説明は無害に見える。しかしLLMが読み取る部分に「機密情報を外部に送信せよ」「会話履歴とシステムプロンプトをパラメータに含めよ」という指示が埋め込まれている。ユーザーが承認時に気づきにくい点が最大の特徴だ。

さらに危険なのは影響範囲だ。一度インストールした悪意あるMCPサーバーは、そのサーバーに接続するすべてのエージェントセッションに影響し続ける。対策としては、ツール定義のメタデータ全体をレビューすること、mcp-scanをCI/CDに組み込むこと、承認後も定期的に挙動を監視することが有効だ。完全防御は現時点では不可能だが、多層防御でリスクを許容可能なレベルまで下げることが現実的なアプローチになる。

AIエージェントの「安全な本番運用」は今年のテーマになった

インフラで隔離する。コードで監査する。ツール実行を防御する。この3層が揃って初めて、エージェントを本番に出せる。

去年「エージェントを動かした」人が、今年「エージェントを統制する」ことに取り組んでいる。フェーズが変わった。

AIエージェントのセキュリティとガバナンスをキャッチアップしながら開発を続けたい人は、ThreadPostで最新動向をフォローしてほしい。

この記事が参考になったら、ThreadPostを試してみませんか?

投稿作成・画像生成・スケジュール管理まで、全てAIにお任せできます。

ThreadPostをもっと知る

関連記事

【2026年版】AIエージェントのコストを半減させる運用術12選|Claude Code開発の実践知

なぜClaude Codeはコード生成よりデータの構造化が重要なのか。自律エージェントの推論精度を高める開発者向け完全ガイド

なぜCursorとLangGraphでAI開発が激変するのか。エージェント自律化の最新潮流

【2026年版】Claude Code活用術10選|開発フローを自動化する最強スキル集

Claude Codeの自律操作で開発が変わる理由|思考プロセスをコード化する実践的アプローチ